Splitfus là gì?

Splitfus, viết tắt của Split và Obfuscation, là kỹ thuật hacker sử dụng để chia nhỏ mã độc PowerShell thành nhiều đoạn, làm rối (obfuscate) từng đoạn để tránh bị phát hiện và thực thi theo nhiều giai đoạn. Đây là phương pháp tấn công fileless phổ biến. Bạn có thể xem thêm tại Tin tức 360.

Kỹ thuật này hoạt động bằng cách tải từng đoạn mã từ máy chủ của hacker và thực thi trực tiếp trong bộ nhớ nạn nhân, thay vì lưu toàn bộ payload trên đĩa. Điều này khiến các hệ thống phòng thủ truyền thống gặp khó khăn trong việc phát hiện và ngăn chặn.

Tại sao Splitfus hiệu quả trong việc vượt qua Antivirus?

Splitfus giúp hacker vượt qua các cơ chế bảo vệ nhờ:

- Giảm khả năng phát hiện theo chữ ký: Mã độc được chia nhỏ và mã hóa, không chứa toàn bộ payload trong một file.

- Tránh quét tĩnh và sandbox: Mã được tải động từ máy chủ hacker, khiến việc tái hiện toàn bộ quy trình trong sandbox trở nên khó khăn.

- Bypass AMSI: Các đoạn mã nhỏ và làm rối giúp tránh bị phân tích bởi Antimalware Scan Interface (AMSI). Kỹ thuật này thường kết hợp với các phương pháp bypass AMSI khác để tăng hiệu quả.

- Linh hoạt và dễ cập nhật: Hacker có thể thay đổi từng đoạn mã mà không cần sửa toàn bộ payload, làm khó cho việc truy vết và phát triển chữ ký phát hiện.

Ví dụ thực tế về kỹ thuật Splitfus

Nhiều công cụ như Cobalt Strike, PowerShell Empire, Metasploit đã áp dụng kỹ thuật Splitfus để phát tán mã độc. Ví dụ, hacker chia một đoạn mã PowerShell chứa shellcode thành nhiều file nhỏ, làm rối từng file và tải từng phần về máy nạn nhân để thực thi. Điều này giúp vượt qua các hệ thống bảo mật dựa trên chữ ký hoặc hành vi.

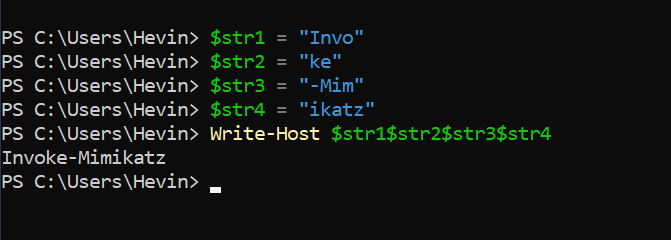

Chẳng hạn, một chuỗi ký tự như “Invoke-Mimikatz” có thể bị tách thành các đoạn nhỏ như “Invo”, “ke”, “-Mim”, “ikatz” trước khi được nối lại để thực thi. Bằng cách này, các hệ thống Antivirus không thể nhận diện được mã độc.

Cách phòng thủ trước kỹ thuật Splitfus

Để ngăn chặn kỹ thuật Splitfus, các biện pháp sau cần được triển khai:

Tăng cường giám sát PowerShell

Bật Script Block Logging và Module Logging để ghi lại toàn bộ lệnh PowerShell, kể cả khi đã làm rối. Kích hoạt Constrained Language Mode để hạn chế lệnh nguy hiểm.

Kích hoạt và bảo vệ AMSI

Đảm bảo AMSI luôn bật và tích hợp với các giải pháp EDR để tăng khả năng phát hiện mã độc bị làm rối.

Kiểm tra hành vi tải động

Giám sát các tham số nguy hiểm như EncodedCommand và các hành vi tải mã từ xa. Cảnh giác với các script từ domain không đáng tin cậy.

Kiểm soát truy cập mạng

Chặn kết nối đến các IP hoặc domain đáng ngờ. Sử dụng proxy và kiểm tra TLS để phát hiện các hành vi tải mã ẩn.

Cuối cùng, nâng cao nhận thức bảo mật cho nhân viên để tránh chạy script từ nguồn không rõ ràng và nhận diện email giả mạo.